O compartilhamento de senhas deve ser evitado quando possível. Mas se você precisar usar uma senha de Web compartilhada, proteja-a com o Idaptive para reduzir o risco de acesso não autorizado, imponha o acesso baseado em função e rastreie quem usou a conta e quando. O uso de senhas da Web compartilhadas deve ser evitado,...

Month: <span>May 2020</span>

Como a inteligência artificial pode ajudar a evitar violações de dados?

Os sistemas de segurança com inteligência artificial aprendem com atividades históricas, incidentes e violações para construir seus próprios modelos de forma autônoma, sem supervisão humana constante. À medida que as organizações crescem, a força de trabalho se torna global, diversificada, distribuída e as empresas adotam nuvens, sistemas locais e implantam dispositivos inteligentes, o antigo modelo...

Como a experiência e o processo de segurança podem ser simplificados para os usuários finais?

Pense desta maneira: você não entraria em um carro sem cinto de segurança. É de nossa natureza, para a maioria de nós, e fácil de fazer. Na década de 1970, quando as leis do cinto de segurança foram aprovadas, as mortes por acidentes de carro caíram. Se todos tivéssemos MFA e boa higiene de segurança...

Experiência sem atrito versus acesso seguro: lições da precipitação “Zoombombing”

A controvérsia e as consequências resultantes da ampla divulgação de maus atores que obtêm acesso às reuniões do Zoom são apenas mais um exemplo da luta constante enfrentada pelos desenvolvedores e designers de como equilibrar uma experiência sem atritos e garantir acesso e privacidade seguros. Nas últimas semanas, todos se familiarizaram com o “Zoombombing” –...

Os hackers estão mudando suas técnicas à medida que a cibersegurança avança?

Os hackers geralmente não precisam invadir, eles passam pela porta da frente explorando os conceitos básicos de acesso. À medida que a segurança cibernética evolui, o mesmo acontece com os hackers. Aqui está a realidade. Atores maliciosos não precisam “hackear” você ou encontrar backdoors no código do software para acessar seus dados confidenciais. É muito...

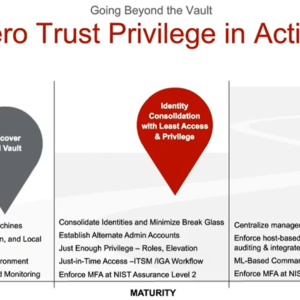

Série de acesso Just-in-Time (JIT) Parte 1: Just-in-Time é suficiente?

No espaço do Privileged Access Management (PAM), há algumas novas tendências ganhando força no mercado e uma grande mudança ocorrendo em relação à abordagem herdada do PAM. O que queremos dizer com abordagem PAM herdada? Bem, há 10 anos, o PAM tratava do cofre de senhas com a maioria das empresas e organizações de médio...