A CyberArk está empenhada em garantir que cada cliente e usuário tenha uma ótima experiência usando a plataforma Idaptive. É por isso que nos dedicamos a encontrar maneiras de melhorar continuamente a experiência de nossos usuários a cada lançamento de produto. Hoje, temos o prazer de anunciar o próximo lançamento de nossa nova interface de...

Tag: <span>idaptive</span>

Idaptive-Centrify – Mobile – Melhor dos dois mundos online-offline

A ideia do vídeo de hoje é demonstrar e deixar claro a experiencia do usuário no acesso utilizando o Mobile. Que atende a facilidade no acesso (experiencia de uso), onde o usuário aprova o acesso clicando em um botão em vez de digitar o código. E quando o mobile não tiver internet é possível logar...

As medidas atuais de segurança do trabalho em casa são suficientes?

A pandemia COVID-19 transformou o trabalho em casa de um privilégio em uma realidade cotidiana. Essas mudanças são permanentes e exigem uma nova perspectiva de segurança. O caos dos primeiros meses da pandemia COVID-19 exigiu tomadas de decisão rápidas e mudanças abruptas e abaladoras para tudo, desde o local de trabalho até o supermercado. Embora...

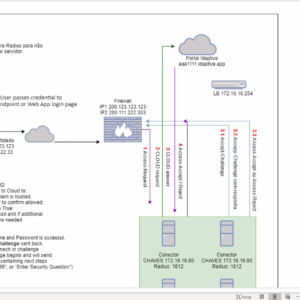

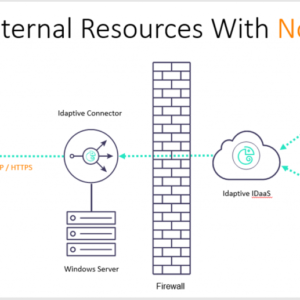

Guia RADIUS – Idaptive – Centrify – Outros

Olá a todos, a ideia hoje é falr sobre RADIUS, protocolo comumente usado na autenticação para VPN com MFA. Irei começar explicando sobre como funciona a comunicação do AD interno com a nuvem. Falando sobre o flow do protocolo RADIUS, recomendação de monitoramento, alertas sugeridos para SIEM, ferramentas para resolução de problema, analise de logs...

Idaptive – Apresentação e DEMO – MDM parte 4

Olá a todos hoje vamos falar sobre Idaptive, apresentação e demonstração. Irei separar em quatro partes: MFA (Multi-Factor Authentication, 2FA) Parte 1 SSO (Single Sign-on) Parte 2 Provisioning and Lifecycle Management Parte 3 Device Security Management Parte 4 Introdução – Plataforma de identidade Abordagem de confiança zero. O Idaptive protege o acesso a aplicativos e endpoints verificando todos os usuários,...

Idaptive – Apresentaçao e DEMO – SSO parte 2

Olá a todos hoje vamos falar sobre Idaptive, apresentação e demonstração. Irei separar em quatro partes: MFA (Multi-Factor Authentication, 2FA) Parte 1 SSO (Single Sign-on) Parte 2 Provisioning and Lifecycle Management Parte 3 Device Security Management Parte 4 Introdução – Plataforma de identidade Abordagem de confiança zero. O Idaptive protege o acesso a aplicativos e endpoints verificando todos os usuários,...

Idaptive – Apresentação e DEMO – MFA parte1

Olá a todos hoje vamos falar sobre Idaptive, apresentação e demonstração. Irei separar em quatro partes: MFA (Multi-Factor Authentication, 2FA) Parte 1 SSO (Single Sign-on) Parte 2 Provisioning and Lifecycle Management Parte 3 Device Security Management Parte 4 MFA (Multi-Factor Authentication, 2FA) Abordagem de confiança zero. O Idaptive protege o acesso a aplicativos e endpoints...

Como a automação está evoluindo para detectar e mitigar ameaças cibernéticas?

A automação está evoluindo para lidar com ameaças cibernéticas. Aqui está a nossa opinião sobre como a automação afetou os estágios de desenvolvimento, implantação e operação/consumo de aplicativos e tecnologias. A empresa moderna é um ambiente híbrido complexo, com aplicativos, servidores e, em geral, cargas de trabalho sendo executadas em data centers locais e em...

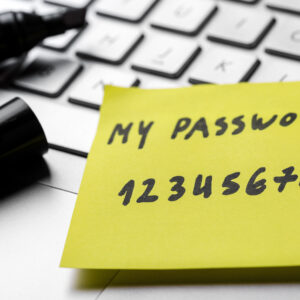

Protegendo senhas da Web compartilhadas com o Idaptive

O compartilhamento de senhas deve ser evitado quando possível. Mas se você precisar usar uma senha de Web compartilhada, proteja-a com o Idaptive para reduzir o risco de acesso não autorizado, imponha o acesso baseado em função e rastreie quem usou a conta e quando. O uso de senhas da Web compartilhadas deve ser evitado,...

Como a inteligência artificial pode ajudar a evitar violações de dados?

Os sistemas de segurança com inteligência artificial aprendem com atividades históricas, incidentes e violações para construir seus próprios modelos de forma autônoma, sem supervisão humana constante. À medida que as organizações crescem, a força de trabalho se torna global, diversificada, distribuída e as empresas adotam nuvens, sistemas locais e implantam dispositivos inteligentes, o antigo modelo...

- 1

- 2