Voando às cegas pela complexidade do Cloud IAM A natureza efêmera e dinâmica dos recursos de nuvem, combinada com novos recursos habilitados por rede definida por software na nuvem, torna os perímetros de segurança tradicionais insuficientes para o gerenciamento de risco bem-sucedido. Portanto, os principais usuários da nuvem mudaram seu foco de segurança para um...

Tag: <span>nuvem</span>

Post

Homenagem: Active Directory Bridging

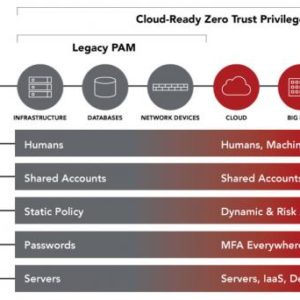

Quem sabia que um componente-chave do gerenciamento de acesso privilegiado Just-in-Time (PAM) foi estabelecido há 15 anos? Foi quando o Centrify trouxe Active Directory (AD) bridging para as massas em 2004. A capacidade de fornecer PAM centrado na identidade para isolar possíveis violações em pegadas herdadas ou na nuvem e reduzir as superfícies gerais de...

Post

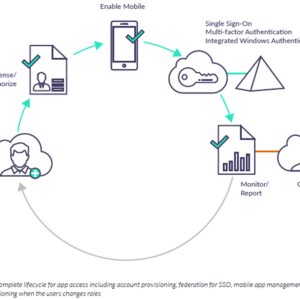

As seis principais considerações ao escolher uma solução de identidade como serviço (IDaaS) para Zero Trust

Sumário executivo Hoje, a crescente dependência da infraestrutura em nuvem e o crescente número e variedade de aplicativos que estão sendo adotados pelas organizações – de aplicativos locais, aplicativos baseados na nuvem a aplicativos móveis – são os principais impulsionadores das empresas que se afastam de um ambiente tradicional baseado no perímetro abordagem de segurança....