A pandemia COVID-19 transformou o trabalho em casa de um privilégio em uma realidade cotidiana. Essas mudanças são permanentes e exigem uma nova perspectiva de segurança. O caos dos primeiros meses da pandemia COVID-19 exigiu tomadas de decisão rápidas e mudanças abruptas e abaladoras para tudo, desde o local de trabalho até o supermercado. Embora...

Tag: <span>SSO</span>

Idaptive – Apresentaçao e DEMO – SSO parte 2

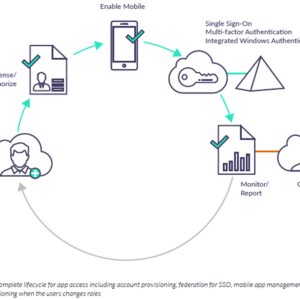

Olá a todos hoje vamos falar sobre Idaptive, apresentação e demonstração. Irei separar em quatro partes: MFA (Multi-Factor Authentication, 2FA) Parte 1 SSO (Single Sign-on) Parte 2 Provisioning and Lifecycle Management Parte 3 Device Security Management Parte 4 Introdução – Plataforma de identidade Abordagem de confiança zero. O Idaptive protege o acesso a aplicativos e endpoints verificando todos os usuários,...

Os hackers estão mudando suas técnicas à medida que a cibersegurança avança?

Os hackers geralmente não precisam invadir, eles passam pela porta da frente explorando os conceitos básicos de acesso. À medida que a segurança cibernética evolui, o mesmo acontece com os hackers. Aqui está a realidade. Atores maliciosos não precisam “hackear” você ou encontrar backdoors no código do software para acessar seus dados confidenciais. É muito...

“Devo ficar ou devo ir?” A inteligência artificial (e o confronto) tem a resposta para o dilema de acesso dos funcionários.

Tome uma lição da música de sucesso do “The Clash” e faça: “Se eu for, haverá problemas, e se eu ficar, será o dobro”, seu mantra quando se trata de gerenciar o acesso dos funcionários. O aprendizado de máquina moderno e as análises baseadas no usuário podem transformar a maneira como você limita o acesso...

Por que o MFA no desktop é essencial para a segurança do seu endpoint

Quando você estiver pensando em aplicar o MFA em seus recursos essenciais de SaaS e no local, não se esqueça dos logins nos laptops e desktops dos funcionários. O notebook de um funcionário é um tesouro para qualquer ator malicioso que possa ter acesso a ele. Pode conter Aplicativos acessíveis com credenciais em cache: pense...

Centro de Recursos de Trabalho Remoto

Em tempos de crise, agradecemos e reunimos recursos. A crise global da saúde que está nos atingindo certamente está lembrando à equipe Idaptive de tudo pelo que devemos agradecer: funcionários incríveis, clientes maravilhosos e ótimos parceiros. Embora seja fácil ficar de fora dos aspectos negativos dessa experiência inédita para a maioria de nós, haverá alguns...

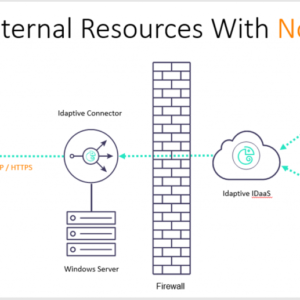

Homenagem: Active Directory Bridging

Quem sabia que um componente-chave do gerenciamento de acesso privilegiado Just-in-Time (PAM) foi estabelecido há 15 anos? Foi quando o Centrify trouxe Active Directory (AD) bridging para as massas em 2004. A capacidade de fornecer PAM centrado na identidade para isolar possíveis violações em pegadas herdadas ou na nuvem e reduzir as superfícies gerais de...

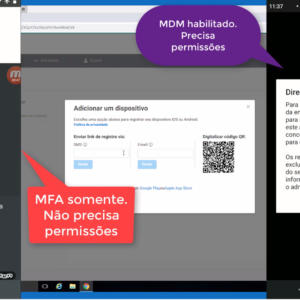

Idaptive – Enroll DEMO

Bom dia, boa tarde, boa noite! O vídeo de hoje é a demonstração do “enroll” do smartphone na plataforma Idaptive. Temos duas opções ao realizar a inscrição do celular, MDM ativado ou somente MFA. Com o MDM o usuário precisa dar permissão de administrador e no caso do MFA não é preciso. E também é...

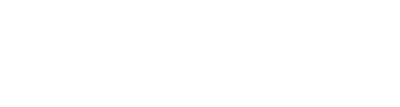

As seis principais considerações ao escolher uma solução de identidade como serviço (IDaaS) para Zero Trust

Sumário executivo Hoje, a crescente dependência da infraestrutura em nuvem e o crescente número e variedade de aplicativos que estão sendo adotados pelas organizações – de aplicativos locais, aplicativos baseados na nuvem a aplicativos móveis – são os principais impulsionadores das empresas que se afastam de um ambiente tradicional baseado no perímetro abordagem de segurança....