Temos o prazer de anunciar que a Axonius foi reconhecida como um fornecedor legal no relatório “Gartner Cool Vendors in Security Operations and Threat Intelligence 2020”, publicado recentemente. Os fornecedores reconhecidos neste relatório são interessantes, novos e inovadores. Em seu relatório, o Gartner afirma, “melhorar o gerenciamento de ativos de segurança melhora a postura de...

Category: <span>Artigos</span>

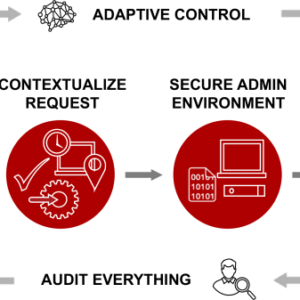

Obtendo controle sobre o caos do Cloud IAM

Voando às cegas pela complexidade do Cloud IAM A natureza efêmera e dinâmica dos recursos de nuvem, combinada com novos recursos habilitados por rede definida por software na nuvem, torna os perímetros de segurança tradicionais insuficientes para o gerenciamento de risco bem-sucedido. Portanto, os principais usuários da nuvem mudaram seu foco de segurança para um...

Escolhendo um design de OU que funciona para você

Se você é um administrador de sistemas Windows, provavelmente já teve que gerenciar usuários e computadores do Active Directory. Para os não iniciados, pode parecer simples – é apenas um monte de computadores e usuários em uma estrutura semelhante a uma pasta conhecida como Unidades Organizacionais (OUs). No entanto, compreender os comos e porquês de...

Como manter seu AD funcionando

O Active Directory da Microsoft existe há muito tempo, desde sua estreia como parte do Windows Server 2000. Desde aqueles primeiros dias, houve muitas mudanças, melhorias e atualizações de esquema para melhorar a plataforma que se tornou tão popular, e um componente principal da maioria dos ambientes baseados em Windows. No entanto, não tem havido...

Centrify Delegated Machine Credentials – IAM moderno para máquinas e serviços

A Centrify foi fundada na ideia de centralizar o gerenciamento de identidade e acesso em toda a empresa heterogênea dentro do Active Directory. Mais especificamente, isso significava a integração de sistemas UNIX e Linux no Active Directory para oferecer suporte à centralização de serviços de identidade e controles de acesso para o sistema operacional e...

Apresentando a nova e aprimorada IU Idaptive

A CyberArk está empenhada em garantir que cada cliente e usuário tenha uma ótima experiência usando a plataforma Idaptive. É por isso que nos dedicamos a encontrar maneiras de melhorar continuamente a experiência de nossos usuários a cada lançamento de produto. Hoje, temos o prazer de anunciar o próximo lançamento de nossa nova interface de...

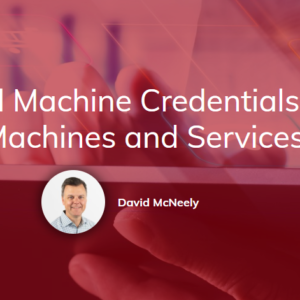

Idaptive-Centrify – Mobile – Melhor dos dois mundos online-offline

A ideia do vídeo de hoje é demonstrar e deixar claro a experiencia do usuário no acesso utilizando o Mobile. Que atende a facilidade no acesso (experiencia de uso), onde o usuário aprova o acesso clicando em um botão em vez de digitar o código. E quando o mobile não tiver internet é possível logar...

Combata violações de dados, senhas fracas e ataques de phishing com autenticação multifator

A Forrester Research estimou que 80% das violações de segurança envolvem credenciais privilegiadas fracas, padrão, roubadas ou comprometidas de outra forma. Como as organizações não têm a capacidade de verificar se o usuário que acessa os dados é autêntico ou apenas alguém que comprou uma senha comprometida da Dark Web, as organizações simplesmente não podem...

As medidas atuais de segurança do trabalho em casa são suficientes?

A pandemia COVID-19 transformou o trabalho em casa de um privilégio em uma realidade cotidiana. Essas mudanças são permanentes e exigem uma nova perspectiva de segurança. O caos dos primeiros meses da pandemia COVID-19 exigiu tomadas de decisão rápidas e mudanças abruptas e abaladoras para tudo, desde o local de trabalho até o supermercado. Embora...

A nuvem muda tudo quando se trata do PAM

Meu papel como diretor de comunicações corporativas na Centrify exige que eu use muitos chapéus. Um deles é liderar nosso programa de relações públicas e garantir uma cobertura positiva da imprensa sobre nossas notícias, bem como a colocação de peças de liderança de pensamento de meus colegas incrivelmente inteligentes e perspicazes. Outro é liderar nosso...